لندن —

أصدرت Veracode، وهي المزود العالمي الرائد لأمن البرامج الذكية, اليوم بحثًا يُشير إلى أن التطبيقات التي طورتها مؤسسات في أوروبا والشرق الأوسط وأفريقيا يُحتمل أن يحتوي الكثير منها على عيوب أمنية مقارنة بتلك التي أنشأتها نظيراتها في الولايات المتحدة. وعبر كل المناطق التي تم تحليلها، تتمتع منطقة أوروبا والشرق الأوسط وأفريقيا (EMEA) أيضًا بأعلى نسبة من العيوب “عالية الخطورة”، مما يعني أنها قد تسبب مشكلة حرجة للشركة إذا تم استغلالها. وترتبط كثرة العيوب ونقاط الضعف في التطبيقات بزيادة مستويات المخاطر، وهو أمر ملحوظ بشكل خاص حيث تهيمن الهجمات الإلكترونية على سلسلة توريد البرامج على العناوين الرئيسية في عام 2023.

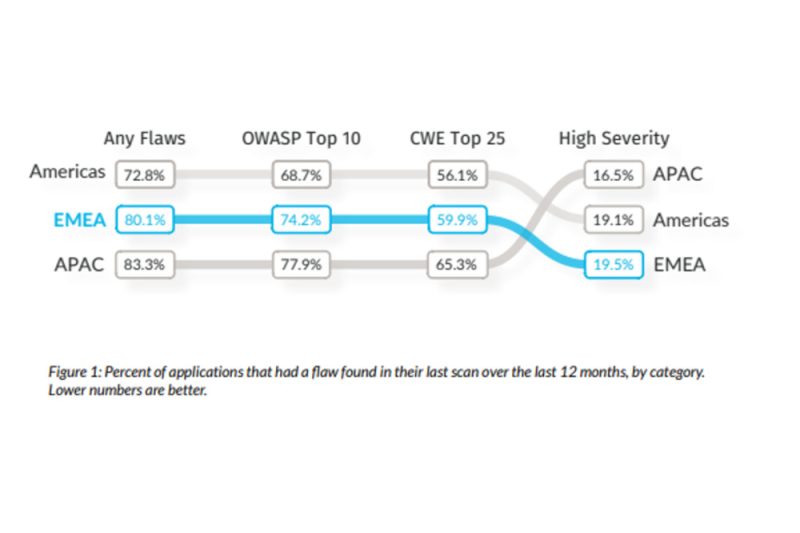

واكتشف الباحثون أن ما يزيد قليلاً عن 80 بالمئة من التطبيقات التي طورتها المؤسسات في منطقة أوروبا والشرق الأوسط وأفريقيا (EMEA) بها عيب أمني واحد على الأقل تم اكتشافه في أحدث فحص لها على مدار الاثني عشر شهرًا الماضية، مقارنة بما يقل قليلاً عن 73 بالمئة من المؤسسات الأمريكية. بالإضافة إلى ذلك، كانت نسبة التطبيقات التي تحتوي على عيوب “عالية الخطورة” هي الأعلى بين جميع المناطق، حيث بلغت حوالي 20 بالمئة.

“وقال Chris Eng، كبير مسؤولي الأبحاث في Veracode: “تُظهر بياناتنا أن المؤسسات على مستوى العالم تواصل نشر عدد مثير للقلق من التطبيقات التي تحتوي على عدد كبير من العيوب في قائمة CWE Top 25. وأضاف قائلاً: “ومع ذلك، فقد حددنا اختلافات إقليمية مثيرة للاهتمام، لا سيما فيما يتعلق باستخدام كود الطرف الثالث أو المصدر المفتوح والطرق التي يتم من خلالها إدخال نقاط الضعف عبر دورة حياة التطبيق”.

ساعد تحليل البيانات التي تم جمعها من أكثر من 27 مليون عملية مسح على 750000 تطبيق في إنتاج أحدث تقرير سنوي لشركة Veracode حول حالة أمان البرامج. ويعرض هذا التقرير الجديد النتائج الخاصة بمنطقة أوروبا والشرق الأوسط وأفريقيا (EMEA) من عمليات الفحص والتطبيقات هذه، بما في ذلك النتائج من المملكة المتحدة وألمانيا وفرنسا وإيطاليا ومختلف أنحاء الشرق الأوسط وأفريقيا.

لا تنقل الأرقام وحدها عواقب استغلال المتسللين لنقاط ضعف البرامج. ومع استخدام المؤسسات في جميع أنحاء أوروبا والشرق الأوسط وأفريقيا لمزيج أكثر تعقيدًا من برامج الطرف الثالث لتقديم خدماتها، فإن استغلال الثغرات الأمنية الخطيرة يمكن أن يؤثر على آلاف الضحايا في وقت واحد. في وقت سابق من هذا العام، تم استغلال ثغرة أمنية تؤثر على أدوات برامج الطباعة PaperCut MF وPaperCut NG بشكل نشط يتم استغلالها من قبل الجهات المهددة. وأصبح ما يصل إلى 70 ألف منظمة في 200 دولة ضحايا محتملين، ووجدت تقارير إنفاذ القانون أن الجهات الفاعلة المهددة نجحت في اختراق الكيانات الضعيفة في قطاع التعليم.

جافا وكود الطرف الثالث وتقديم عيوب أمنية بالغة

حدد البحث اختلافات إقليمية ملحوظة في استخدام اللغة المفضلة، حيث تم الكشف عن أن Java هي اللغة المفضلة للمطورين في أوروبا والشرق الأوسط وأفريقيا (EMEA). وتبين أن الفرق التي تستخدم Java تعالج العيوب بمعدل أبطأ من تلك التي تستخدم .NET أو JavaScript، مما يتسبب في استمرار العديد من هذه العيوب أو بقائها غير مكتشفة لفترة أطول بكثير. وعلاوة على ذلك، وبما أن أكثر من 95% من تطبيقات جافا تتكون من أكواد برمجية مفتوحة المصدر أو تابعة لطرف ثالث، فإن استخدام جافا يعد عاملاً رئيسيًا في ارتفاع نسبة الثغرات الأمنية التي تطرأ على التطبيقات في المنطقة. وهذا يسلط الضوء على أهمية تحليل تكوين البرمجيات (SCA)، والذي يلتقط العيوب في التعليمات البرمجية مفتوحة المصدر، وقد وجد البحث نسبة أعلى من العيوب التي أبلغت عنها SCA في أوروبا والشرق الأوسط وأفريقيا (EMEA) مقارنة بالمناطق الأخرى.

مع استمرار الذكاء الاصطناعي (AI) التوليدي في اكتساب قوة جذب قوية في تطوير البرمجيات، يزداد خطر التعرض لنقاط الضعف من مصادر خارجية. أظهرت دراسة تم تقديمها في Black Hat في عام 2022، وجود ثغرات أمنية في 40 بالمئة من التعليمات البرمجية التي تمت كتابتها بواسطة نماذج لغوية كبيرة تم تدريبها على كميات هائلة من البيانات غير المكررة، بما في ذلك الملايين من مستودعات GitHub العامة. ولهذا، فمن المهم للمؤسسات الاستفادة من أدوات SCA للعثور على العيوب وإصلاحها، وتمكين المطورين من الاستفادة من الذكاء الاصطناعي دون المساس بأمن التطبيقات.

تُصبح التطبيقات أكثر عرضة للخطر مع مرور الوقت

وأظهر البحث أيضًا استمرار ظهور عيوب جديدة في تطبيقات أوروبا والشرق الأوسط وأفريقيا (EMEA) بمعدل أعلى بكثير عبر دورة حياة التطبيق بأكملها مقارنة بالمناطق الأخرى. وفي حين تستمر مؤسسات أوروبا والشرق الأوسط وأفريقيا (EMEA) في تحديث التطبيقات، كان هناك تركيز أقل على الجودة. وبعد فترة زمنية مدتها خمس سنوات، يواصل 50 بالمئة من التطبيقات في أوروبا والشرق الأوسط وأفريقيا (EMEA) في عرض عيوب جديدة، مقارنة بما يزيد قليلاً عن 30 بالمئة في بقية أنحاء العالم. بشكل عام، بلغت الفرصة الأساسية لحدوث خلل في أي شهر معين 27 بالمئة.

وعلى هذا النحو، ستستفيد المؤسسات في منطقة أوروبا والشرق الأوسط وأفريقيا (EMEA) من توجيه الاهتمام للجزء الأخير من دورة حياة التطبيق وفحص التطبيقات بشكل أكثر انتظامًا. ويلزم أيضًا إعطاء الأولوية للتدريب الأمني للمطورين، حيث توصل البحث إلى أن إكمال 10 مختبرات أمنية تفاعلية يقلل من احتمالية إدخال الخلل من 27 بالمئة إلى حوالي 25 بالمئة في أي شهر معين.

وأضاف Eng: “يسلط تقرير حالة أمن البرمجيات لهذا العام الضوء على أهمية الأمن عبر دورة حياة البرمجيات بأكملها، فضلاً عن الحاجة الملحة لمعالجة المخاطر التي تشكلها التعليمات البرمجية التي يبنيها الطرف الثالث والذكاء الاصطناعي”. “وعلى الرغم من أننا لا نزال نشهد حجمًا مثيرًا للقلق من الثغرات الأمنية على مستوى العالم، فإن هذه الأرقام أعلى في أوروبا والشرق الأوسط وأفريقيا (EMEA) عبر جميع المقاييس تقريبًا. ويجب على فرق التطوير في هذه المنطقة أن تغتنم الفرصة لأتمتة أمان البرامج للفحص المنتظم، والنظر بعناية في استخدامها لأدوات الذكاء الاصطناعي (AI)، لتعزيز الأمان وتمكين المطورين.

توصي Veracode State of Software Security EMEA 2023 بأربعة إجراءات يمكن لفرق تطوير البرمجيات اتخاذها لتعزيز وضع الأمن السيبراني لديهم، وهي متاحة للتنزيل من موقع ويب Veracode.

تقرير Veracode State of Software Security 2023 العالمي متاح للتنزيل.

نبذة عن تقرير State of Software Security (حالة أمن البرامج)

يتناول المجلد الثالث عشر من تقرير Veracode السنوي حول حالة أمان البرامج الاتجاهات التاريخية التي تُشكل مشهد البرامج وكيفية تطور الممارسات الأمنية جنبًا إلى جنب مع تلك الاتجاهات. تعتمد نتائج هذا العام على البيانات التاريخية الكاملة المتاحة من خدمات وعملاء Veracode، وتمثل قطاعًا عريضًا من الشركات الكبيرة والصغيرة، وموردي البرامج التجارية، ومتعهدي البرمجيات الخارجيين، والمشاريع مفتوحة المصدر. يحتوي التقرير على نتائج حول التطبيقات التي خضعت للتحليل الثابت والتحليل الديناميكي وتحليل تكوين البرامج و/أو اختبار الاختراق اليدوي من خلال النظام الأساسي السحابي لشركة Veracode.